12 апреля ФСТЭК России опубликовала методический документ к приказу № 117, который все больше смещает фокус с формального выполнения предписаний к выстраиванию реальных и управляемых процессов мониторинга, анализа и реагирования на угрозы. В такой модели решения класса SIEM становятся базовым элементом ИБ-ландшафта. Расскажем, как SIEM Alertix от NGR Softlab помогает выполнять требования регулятора.

Рекомендации, представленные в методическом документе, отражают устойчивую тенденцию к повышению уровня зрелости процессов ИБ в организациях, а также к усилению требований к практическим компетенциям профильных специалистов. Подчеркивается, что сотрудники, ответственные за обеспечение информационной безопасности, должны обладать не только базовыми знаниями, но и практическими навыками работы с современными инструментами и источниками данных, включая Threat Intelligence (TI) и индикаторы компрометации (IoC). Соответственно, организациям необходимо либо развивать внутреннюю экспертизу, инвестируя в обучение и киберучения, либо использовать технологические решения, позволяющие компенсировать недостаток зрелости процессов за счет автоматизации и встроенной аналитики.

Методический документ позволяет привлекать коммерческие SOC, обладающие необходимыми лицензиями, для решения задач ИБ. Это целесообразно, например, в случае, когда перед компанией стоят сложные задачи, а организовать обучение высокого уровня нет возможности. При этом отдельно акцентируется необходимость четкого документирования процессов, передаваемых на аутсорсинг, а также порядка подключения средств подрядной организации к информационным системам оператора.

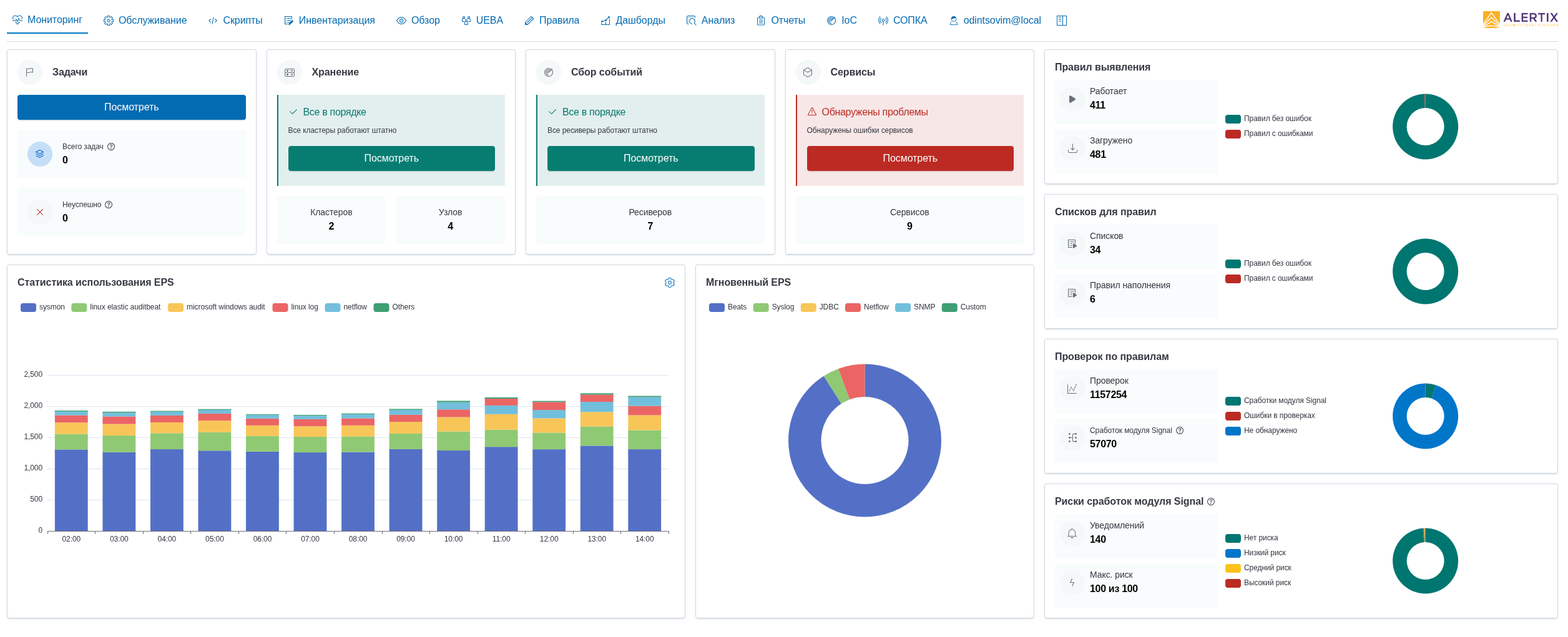

Для организаций, не использующих внешние SOC, альтернативой становится внедрение централизованных решений класса SIEM. В частности, SIEM Alertix от компании NGR Softlab предоставляет функциональные возможности, необходимые для выполнения требований приказа, включая мониторинг, анализ и реагирование на инциденты информационной безопасности в рамках единой платформы.

Методический документ позволяет привлекать коммерческие SOC, обладающие необходимыми лицензиями, для решения задач ИБ. Это целесообразно, например, в случае, когда перед компанией стоят сложные задачи, а организовать обучение высокого уровня нет возможности. При этом отдельно акцентируется необходимость четкого документирования процессов, передаваемых на аутсорсинг, а также порядка подключения средств подрядной организации к информационным системам оператора.

Для организаций, не использующих внешние SOC, альтернативой становится внедрение централизованных решений класса SIEM. В частности, SIEM Alertix от компании NGR Softlab предоставляет функциональные возможности, необходимые для выполнения требований приказа, включая мониторинг, анализ и реагирование на инциденты информационной безопасности в рамках единой платформы.

Что именно требует регулятор

На этапе эксплуатации информационных систем методический документ акцентирует внимание на пяти ключевых задачах:

Разберем, как эти задачи закрываются SIEM Alertix.

- актуальный учет состава и конфигураций ИС;

- выявление признаков угроз;

- приоритизация рисков;

- оповещение заинтересованных подразделений;

- анализ и принятие решений по реагированию.

Разберем, как эти задачи закрываются SIEM Alertix.

Как SIEM Alertix выполняет требования к инвентаризации

Модуль инвентаризации системы обеспечивает сбор информации об установленном программном и аппаратном обеспечении как с использованием агентских технологий, так и посредством интеграции с внешними источниками данных. Применение системы тегирования позволяет агрегировать разрозненные сущности (IP-адреса, FQDN) в рамках единой логической модели информационной системы. Несмотря на то, что функции полноценного управления конфигурациями не являются основным назначением SIEM, система позволяет контролировать базовые параметры за счет интеграции с инструментами, такими как OSSEC, а также мониторинга изменений конфигурационных файлов (например, через Filebeat). События агрегируются в хранилище на базе OpenSearch и доступны для последующего анализа с использованием корреляционных правил.

Использование тегов в SIEM Alertix позволяет динамически управлять уровнем критичности событий и результатов корреляции. Это дает возможность фокусироваться на наиболее значимых изменениях в критичных системах, одновременно сохраняя полный массив данных для последующего анализа. Такой подход существенно упрощает процесс приоритизации угроз в зависимости от потенциальных последствий их реализации.

Использование тегов в SIEM Alertix позволяет динамически управлять уровнем критичности событий и результатов корреляции. Это дает возможность фокусироваться на наиболее значимых изменениях в критичных системах, одновременно сохраняя полный массив данных для последующего анализа. Такой подход существенно упрощает процесс приоритизации угроз в зависимости от потенциальных последствий их реализации.

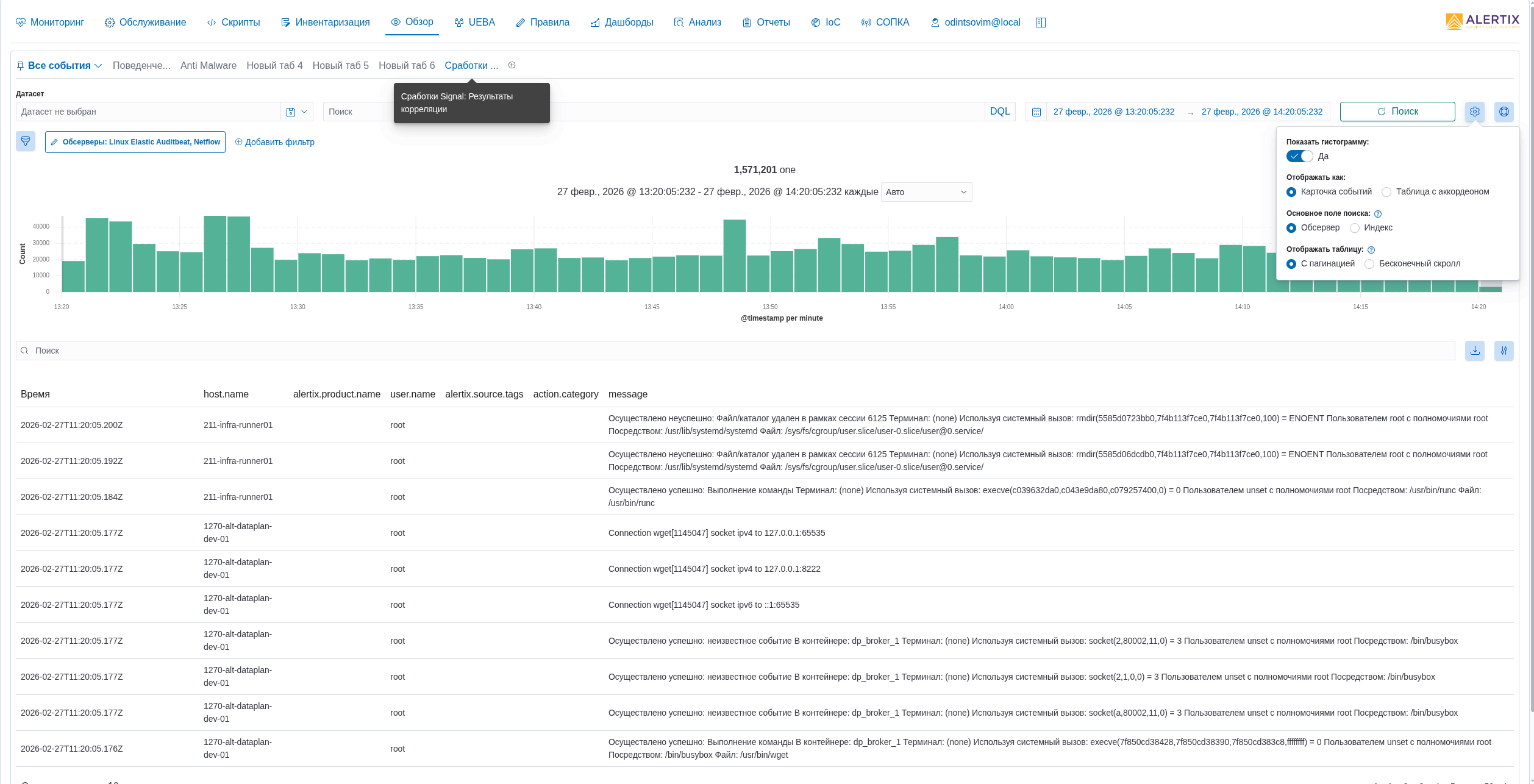

Поиск данных и признаков компрометации

Ключевая задача SIEM-системы. В SIEM Alertix доступны как результаты корреляционного анализа, так и исходные («сырые») события. Пользователи могут выполнять полнотекстовый поиск, а также применять расширенные механизмы запросов, включая Lucene и DQL. Настроенные фильтры могут быть сохранены и повторно использованы, либо вынесены в интерфейс для оперативного доступа. Используемый стек ELK/OpenSearch обеспечивает длительное хранение событий (от шести месяцев и более), что соответствует требованиям нормативных документов, включая приказы ФСБ России. Распределенная архитектура поиска обеспечивает высокую скорость обработки запросов без значительной нагрузки на инфраструктуру.

Поиск признаков компрометации в SIEM Alertix осуществляется с использованием потоков данных TI-фидов и индикаторов компрометации. Специализированный модуль IoC Watcher агрегирует сведения от различных поставщиков TI-фидов, включая Банк данных угроз безопасности информации ФСТЭК, и обеспечивает обогащение событий контекстной информацией. Дополнительно реализована функция ретроспективного поиска по пользовательским IoC, что позволяет оперативно оценить релевантность выявленных угроз для конкретной инфраструктуры.

Так, при обнаружении актуальной уязвимости средствами сканирования безопасности пользователь может в интерфейсе Alertix получить консолидированную информацию о затронутых активах, а также инициировать ретросканирование по соответствующим IoC. Это дает возможность определить, имели ли место попытки эксплуатации уязвимости, и принять обоснованное решение о приоритетности реагирования: немедленное проведение мероприятий по выявлению и локализации инцидента либо применение компенсирующих мер до установки обновлений.

Поиск признаков компрометации в SIEM Alertix осуществляется с использованием потоков данных TI-фидов и индикаторов компрометации. Специализированный модуль IoC Watcher агрегирует сведения от различных поставщиков TI-фидов, включая Банк данных угроз безопасности информации ФСТЭК, и обеспечивает обогащение событий контекстной информацией. Дополнительно реализована функция ретроспективного поиска по пользовательским IoC, что позволяет оперативно оценить релевантность выявленных угроз для конкретной инфраструктуры.

Так, при обнаружении актуальной уязвимости средствами сканирования безопасности пользователь может в интерфейсе Alertix получить консолидированную информацию о затронутых активах, а также инициировать ретросканирование по соответствующим IoC. Это дает возможность определить, имели ли место попытки эксплуатации уязвимости, и принять обоснованное решение о приоритетности реагирования: немедленное проведение мероприятий по выявлению и локализации инцидента либо применение компенсирующих мер до установки обновлений.

Реагирование в SIEM

Функциональность пайплайна реагирования в SIEM Alertix обеспечивает последовательный анализ событий и поддержку принятия решений на всех этапах обработки инцидента. Специалисты по информационной безопасности могут валидировать события, присваивая им статусы (атака, инцидент, ложное срабатывание), фиксировать затронутые сущности и источники угроз, а также документировать уже предпринятые и планируемые меры реагирования. Важной особенностью является автоматизированная подготовка отчетности, включая формирование уведомлений для НКЦКИ, с возможностью последующей корректировки перед отправкой.

Несмотря на то, что процессы управления уязвимостями, обновлениями и конфигурациями традиционно реализуются в специализированных решениях, использование SIEM в качестве единого окна мониторинга и контроля позволяет существенно повысить прозрачность и управляемость этих процессов. Консолидация данных в рамках одной системы снижает операционную нагрузку и упрощает контроль соблюдения требований регуляторов.

Контроль доступа к сети «Интернет»

Отдельного внимания заслуживает контроль выполнения требования по ограничению доступа к сети «Интернет» только для сотрудников, которым он необходим для исполнения служебных обязанностей. Хотя данная задача в первую очередь решается средствами межсетевого экранирования, на практике возможны ошибки конфигурации, перегрузка оборудования или потеря журналов событий. В этих условиях дополнительный уровень контроля обеспечивается за счет анализа сетевых потоков (NetFlow), поддерживаемого в SIEM Alertix. Возможности полнотекстового поиска позволяют выявлять факты взаимодействия с внешними ресурсами в периоды, когда такие соединения не должны были осуществляться.

Для контроля удаленного доступа и взаимодействия с критичными системами значимую роль играет анализ географических параметров сетевых соединений. Использование дашбордов с данными GeoIP, а также автоматизированные проверки по сервисам WHOIS и репутационным базам (например, AbuseIPDB), позволяют выявлять аномалии, связанные с использованием промежуточной инфраструктуры (VPS, прокси-серверов) и потенциальные нарушения политик доступа.

Для контроля удаленного доступа и взаимодействия с критичными системами значимую роль играет анализ географических параметров сетевых соединений. Использование дашбордов с данными GeoIP, а также автоматизированные проверки по сервисам WHOIS и репутационным базам (например, AbuseIPDB), позволяют выявлять аномалии, связанные с использованием промежуточной инфраструктуры (VPS, прокси-серверов) и потенциальные нарушения политик доступа.

В контексте выполнения требований нормативных документов, включая приказ ФСТЭК России № 117, особое значение приобретает обеспечение непрерывного мониторинга информационной безопасности. Помимо технологических аспектов, документ разъясняет требования к организационным мерам — разработке регламентов и процедур реагирования. В частности, вводится необходимость формирования плейбуков реагирования, представляющих собой структурированные перечни действий подразделений и ответственных лиц при выявлении признаков реализации угроз.

Практика показывает, что формальный подход к созданию таких документов не обеспечивает должного уровня эффективности. В современных условиях сценарии реагирования должны быть интегрированы непосредственно в SIEM-систему и связаны с конкретными типами инцидентов или правилами корреляции. Это позволяет не только автоматизировать процессы реагирования, но и существенно повысить их оперативность и воспроизводимость, что является ключевым фактором соответствия требованиям регулятора и повышения общего уровня защищенности инфраструктуры.

Автор: Илья Одинцов, менеджер продукта SIEM Alertix